在数字化浪潮席卷全球的今天,网络与信息安全已成为个人、企业乃至国家发展的生命线。而作为这一领域核心支柱的“网络与信息安全软件开发”,正是构筑我们数字世界防护盾的关键工程。它不仅关乎技术,更是一门融合了策略、管理与持续对抗的艺术。

一、 基石:理解安全软件的核心使命

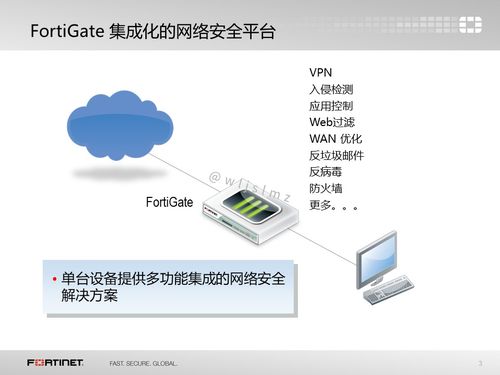

网络与信息安全软件的根本使命,是保护信息系统的机密性、完整性和可用性(CIA三要素)。这意味着软件需要确保数据不被未授权访问(保密),不被非法篡改(完整),并在需要时可被授权用户正常使用(可用)。所有安全功能的开发,无论是防火墙、入侵检测系统、加密工具还是身份认证模块,都紧紧围绕这三大目标展开。

二、 核心理念:安全左移与纵深防御

现代安全软件开发已摒弃了“事后补救”的传统思维,转而强调 “安全左移”。这意味着在软件开发生命周期(SDLC)的最早期——需求分析与设计阶段,就将安全考量融入其中。开发人员需要接受安全培训,代码编写需遵循安全规范(如OWASP Top 10),并在开发过程中集成自动化安全测试(SAST/DAST)。

“纵深防御” 理念要求不依赖单一安全措施。一款优秀的安全产品或一个安全系统,应像城堡一样,具备多层防线:从网络边界防火墙、入侵防御系统,到主机层面的防病毒软件、应用程序白名单,再到数据层面的加密与访问控制,层层设防,即使一层被突破,其他层仍能提供保护。

三、 关键技术领域探秘

- 密码学与应用:这是信息安全的数学基石。安全软件开发必须精通对称加密(如AES)、非对称加密(如RSA)和哈希算法(如SHA-256)的应用场景,并正确实现密钥管理与数字签名,避免出现自行发明脆弱的加密算法这类致命错误。

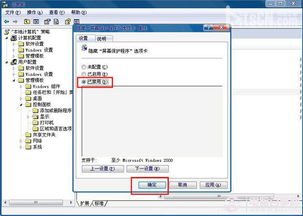

- 身份认证与访问控制:开发安全的身份认证系统(如多因子认证MFA、单点登录SSO)和精细化的访问控制模型(如基于角色的访问控制RBAC),是防止越权访问的第一道大门。

- 漏洞挖掘与防护:开发者需要熟知常见漏洞(如SQL注入、跨站脚本XSS、缓冲区溢出)的原理,并在代码中主动规避。开发像Web应用防火墙(WAF)、运行时应用自我保护(RASP)这样的产品,正是为了实时检测和阻断攻击。

- 威胁检测与响应:安全信息与事件管理(SIEM)、端点检测与响应(EDR)等软件的开发,聚焦于对海量日志和行为数据的智能分析,利用机器学习和行为分析技术,从噪音中精准识别威胁,并实现自动化或半自动化的响应处置。

- 隐私保护技术:随着数据法规(如GDPR)的完善,开发融入隐私设计的软件变得至关重要。这涉及数据匿名化、差分隐私、数据最小化采集等技术,在提供功能的同时保障用户隐私。

四、 开发者的特殊素养:不仅是程序员

一名网络与信息安全软件的开发者,往往需要具备“攻防一体”的思维:

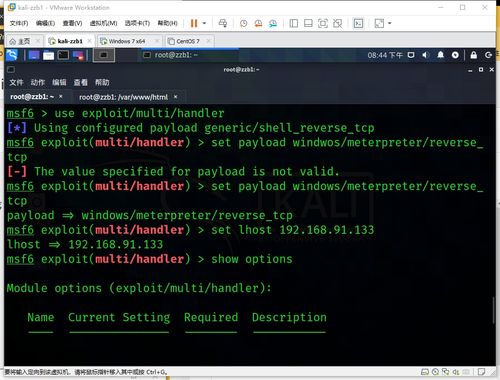

- “黑客”思维:需要像攻击者一样思考,了解攻击链条(杀伤链),才能预判漏洞并设计出有效的防护。

- 严谨与 paranoid(偏执):对用户输入保持绝对不信任,对所有操作进行安全检查,对异常情况保持高度警觉。

- 持续学习:安全威胁日新月异,漏洞和攻击手法不断演变,开发者必须保持对最新安全动态、漏洞情报和防御技术的学习。

五、 挑战与未来

当前,云原生、物联网、人工智能的普及带来了新的安全挑战:微服务架构扩大了攻击面,IoT设备资源受限难以部署传统安全软件,AI模型自身也可能成为攻击目标。因此,未来的安全软件开发正朝着智能化、云原生化、轻量化和自动化方向发展。

DevSecOps的兴起,正推动安全能力以API、服务的形式无缝嵌入整个开发和运维流程,实现安全的持续集成与交付。

###

网络与信息安全软件开发,是一场在数字空间中永不停息的“军备竞赛”。它要求开发者不仅是技术的工匠,更是安全的战略家。每一行安全的代码,都是对用户信任的守护,对数字世界秩序的捍卫。了解它,不仅是IT从业者的必修课,也是每一位数字时代公民增强自我保护意识的重要一环。从开发源头筑牢安全防线,我们才能更安心地享受技术带来的无限可能。