在信息安全的战场上,进程管理是攻防双方争夺的关键阵地。传统的进程终止方法如任务管理器或命令行工具,往往容易被安全软件或恶意程序监控和拦截。因此,从网络与信息安全软件开发的视角,探索另类的进程封杀方法,成为提升防御深度和攻击隐蔽性的重要课题。

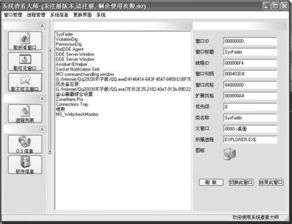

一、内存注入与劫持技术

内存注入技术通过将特定代码注入目标进程的地址空间,实现对进程行为的控制。例如,通过DLL注入,可以劫持进程的关键函数调用,在函数执行前插入终止逻辑,使进程在看似正常的操作中悄然退出。这种方法绕过了常规的进程终止API,降低了被安全软件检测的风险。

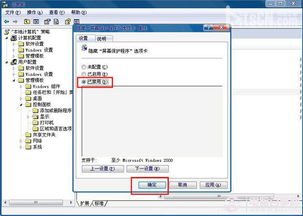

二、利用系统回调与钩子机制

操作系统提供了丰富的回调机制,如进程创建回调(PsSetCreateProcessNotifyRoutine)。安全软件可以利用这些回调,在目标进程启动时立即介入,通过修改进程环境或资源限制,使其无法正常运行。API钩子技术可以拦截系统调用,当目标进程尝试执行关键操作时,强制返回错误码或直接终止其执行流。

三、资源耗尽与竞争条件攻击

通过精心设计的资源竞争,可以使目标进程陷入僵局。例如,持续占用进程所需的互斥锁、信号量或文件句柄,导致其因资源饥饿而崩溃。这种方法不直接调用终止函数,而是利用系统调度机制的缺陷,实现“软封杀”。在网络安全中,类似原理常被用于拒绝服务攻击的防御测试。

四、内核模式下的直接操作

在具有足够权限的内核模式下,开发者可以直接操作内核对象(如EPROCESS结构),修改进程的状态标志或将其从进程链表中移除。这种方法需要深入的系统知识,且风险较高,但能实现近乎瞬时的进程终止,且难以被用户层软件察觉。安全软件常借此处理顽固的Rootkit进程。

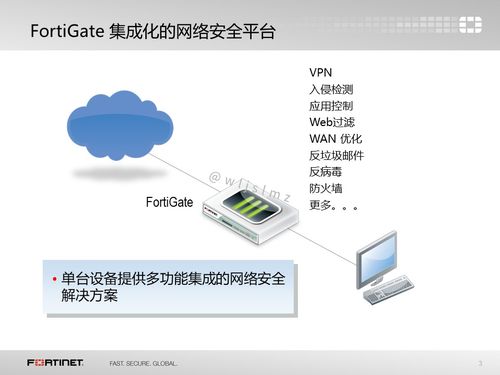

五、利用硬件虚拟化技术

随着硬件虚拟化支持的普及,基于VT-x或AMD-V的技术为进程隔离和封杀提供了新思路。通过创建轻量级虚拟机监控器,可以将目标进程隔离在虚拟环境中,并通过模拟异常或篡改虚拟硬件状态,使其无法继续执行。这种方法虽然复杂,但提供了极高的隐蔽性和对抗反调试能力。

六、合法性与伦理边界

值得注意的是,上述方法多数涉及系统底层操作,不当使用可能违反法律法规或破坏系统稳定性。在网络与信息安全软件开发中,这些技术应严格用于授权测试、恶意软件分析或系统防护。开发者必须遵循“最小权限原则”和“知情同意原则”,确保技术应用在合法合规的框架内。

进程封杀的另类方法,体现了信息安全领域攻防对抗的螺旋式演进。对于安全软件开发者而言,理解这些技术不仅有助于构建更坚固的防御体系,也能提升对潜在威胁的预见能力。在技术不断迭代的今天,唯有深入系统核心,才能在网络安全的浪潮中稳握主动权。